Jak ożywić zdjęcie za pomocą AI? Ożywienie zdjęć korzystając…

Przegląd anonimowych VPN-ów: Twoje bezpieczeństwo online w 2025 roku…

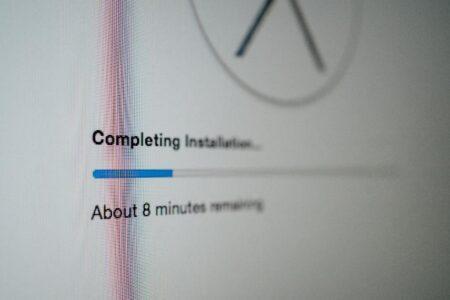

Użytkownikom laptopów czy smartfonów zdarza się zauważyć, że po uruchomieniu…

Jeżeli interesują Cię laptopy Dell Alienware, to z pewnością wiesz, że mówimy o marce legendarnej w świecie gamingu…

Programowanie bez kodu (no-code) stało się rewolucją w świecie tworzenia aplikacji, stron internetowych i systemów automatyzacji. Jednym z…

Test popularnych programów antywirusowych dla systemu Windows: Kluczowe wyniki na 2025 rok Windows Defender: Darmowa i solidna baza…

Słuchawki komputerowe do 300 zł – szczegółowy przewodnik zakupowy Odkryj najlepsze modele słuchawek komputerowych w przystępnej cenie. Poznaj…

Teraz dzięki usłudze Google Cloud Print (tzw. wydruk w chmurze) możemy wykonać wydruk z dowolnego telefonu wspierającego HTML5.…

Tak może powiedzieć były prezes Google – Eric Schmidt. Zwolniony z tej funkcji, dostanie jako odprawę 534 000…

Aresztowano 2 ludzi, którzy wykorzystując lukę w iPad zdobyli w sposób nieuprawniony ponad 100 tysięcy adresów email.

Jeremiah Grossman opublikował na swoim blogu 10 najlepszych technik hakerskich z jakimi mieliśmy do czynienia w 2010 roku.…

Rozwiązania mobilne, które stosowane są w ramach aplikacji na telefonach…