Browsing: Bezpieczeństwo

Axis Communications wprowadziła na rynek pierwszą kamerę sieciową typu bullet z ochroną przeciwwybuchową – AXIS P1468-XLE. Ta wytrzymała kamera jest pierwszą na świecie, która została specjalnie zaprojektowana do wdrożenia w strefach 2, 22 i środowiskach klasy I/II/III Division 2, zgodnie…

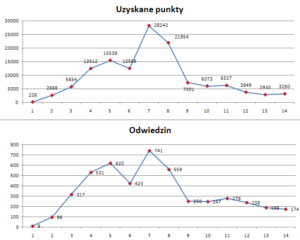

Cyberwojna między Ukrainą i Rosją

24 lutego 2023 r roku przypadła pierwsza rocznica inwazji Rosji na Ukrainę, która według danych ONZ doprowadziła do przesiedlenia ponad 14 milionów ludzi w ciągu ostatniego roku. Wojna prowadzona przez Rosję z Ukrainą to nie tylko wojna militarna. Trwa także…

Firmy z branży finansowej są narażone na cyberataki 300 razy częściej niż przedsiębiorstwa działające w innych obszarach. Instytucje finansowe przetwarzają cenne dane dotyczące m.in. aktywów i transakcji, dlatego cyberprzestępczość jest dla nich poważnym zagrożeniem. Zapobieganie atakom utrudnia też złożoność systemów…

Wraz z rozwojem sztucznej inteligencji (AI), na LinkedIn i w mediach internetowych rozgorzała dyskusja na temat korzyści, jakie może ona przynieść zarówno podmiotom odpowiedzialnym za zagrożenia jak i zespołom odpowiedzialnym za bezpieczeństwo. Choć AI może być potężnym narzędziem dla cyberprzestępców,…

W 2022 roku badacze FortiGuard Labs firmy Fortinet wykryli ponad 20 milionów ataków typu brute force, które miały na celu uzyskanie haseł do urządzeń IoT. Oprócz wymuszania danych uwierzytelniających, złośliwe oprogramowanie wycelowane w IoT wykorzystuje również luki w zabezpieczeniach urządzeń,…

Rozpoznawanie fałszywych linków, szukanie zielonych kłódek obok adresów stron internetowych w przeglądarkach, zwracanie uwagi na zabezpieczenia sieci Wi-Fi – wielu użytkowników przyswoiło sobie te elementarne zasady cyberhigieny. Jednym z najskuteczniejszych elementów szkoleń z zakresu cyberbezpieczeństwa było instruowanie pracowników, aby zwracali…

Oszustwa typu CryptoRom należą do jednych z najbardziej czasochłonnych i skomplikowanych działań podejmowanych przez cyberprzestępców. Działają oni według podobnego schematu: tworzą i prowadzą na Facebooku fałszywy profil bogatej osoby mieszkającej np. w Londynie, po czym szukają potencjalnych ofiar w serwisach…

Pomysłowość cyberprzestępców nie zna granic. Najlepszym tego przykładem jest najnowsza kampania phishingowa, która ma na celu oszukania specjalistów ds. cyberbezpieczeństwa.

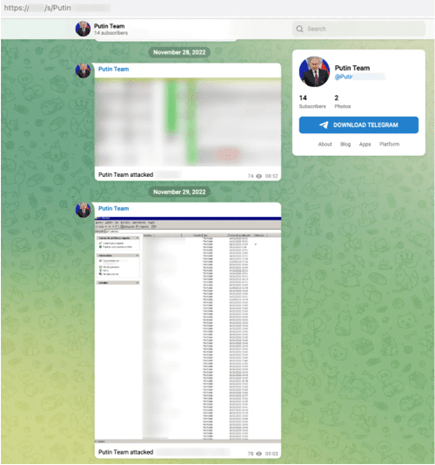

Nowy wariant ransomware – Putin

Analitycy z FortiGuard Labs firmy Fortinet wykryli trzy nowe warianty ransomware, które dotknęły użytkowników systemów Windows i Linux:

Czas trwających styczniowych wyprzedaży to idealna okazja dla cyberprzestępców na przeprowadzenie ataku. Klienci stają się wtedy mniej uważni, a oszuści starają się to wykorzystać. Wśród najpopularniejszych metod, jakie stosują, znajdują się: