Współczesny świat jest coraz bardziej zależny od technologii cyfrowych, co niesie ze sobą nowe wyzwania związane z cyberbezpieczeństwem.

Rozwój technologii informacyjnych i komunikacyjnych przyczynił się do powstania nowych zagrożeń, a także do ewolucji metod obrony przed nimi. W tym artykule przyjrzymy się najnowszym trendom w dziedzinie cyberbezpieczeństwa, które są odpowiedzią na rosnące ryzyko cyberataków.

Sztuczna inteligencja i uczenie maszynowe

Sztuczna inteligencja (AI) i uczenie maszynowe (ML) zrewolucjonizowały wiele aspektów cyberbezpieczeństwa. Ich rozwój i implementacja wpływają na sposób, w jaki organizacje chronią swoje systemy i dane.

Wykrywanie i reagowanie na zagrożenia

Systemy AI są w stanie analizować ogromne ilości danych w celu identyfikacji wzorców i zachowań, które mogą wskazywać na cyberataki. To umożliwia szybsze wykrywanie i neutralizowanie zagrożeń, nawet tych wcześniej nieznanych.

Przykłady zastosowań: Wykrywanie nietypowego ruchu w sieci, identyfikacja podejrzanych transakcji, rozpoznawanie nowych wariantów malware.

Automatyzacja procesów bezpieczeństwa

AI i ML umożliwiają automatyzację wielu rutynowych zadań związanych z cyberbezpieczeństwem, co pozwala specjalistom skupić się na bardziej złożonych problemach.

Przykłady zastosowań: Automatyczne klasyfikowanie i priorytetyzowanie alertów bezpieczeństwa, automatyczna aktualizacja baz danych zagrożeń.

Predykcja i prewencja

Zaawansowane algorytmy ML mogą analizować trendy i przewidywać potencjalne ataki, co umożliwia działanie prewencyjne, zanim dojdzie do naruszenia bezpieczeństwa.

Przykłady zastosowań: Analiza trendów w cyberatakach, modelowanie ryzyka na podstawie historycznych danych.

Bezpieczeństwo oparte na chmurze

Coraz więcej firm przechodzi na rozwiązania w chmurze, co wiąże się z koniecznością adaptacji strategii cyberbezpieczeństwa. Bezpieczeństwo oparte na chmurze obejmuje ochronę danych przechowywanych w chmurze, zabezpieczanie aplikacji działających w chmurze oraz zapewnienie bezpieczeństwa połączeń między chmurą a urządzeniami użytkowników. Rozwiązania te muszą być elastyczne i skalowalne, aby sprostać dynamicznemu charakterowi środowiska chmurowego.

Automatyzacja i orkiestracja w cyberbezpieczeństwie

Automatyzacja procesów cyberbezpieczeństwa pozwala na szybszą reakcję na incydenty i zmniejsza ryzyko błędów ludzkich. Orkiestracja, czyli koordynacja różnych narzędzi i procesów, umożliwia bardziej kompleksowe podejście do ochrony sieci. Te technologie umożliwiają organizacjom szybkie identyfikowanie i neutralizowanie zagrożeń, co jest kluczowe w szybko zmieniającym się środowisku cybernetycznym.

Dowiedz się więcej: https://testarmy.com/pl/uslugi/automatyzacja-testow

Rozwój technologii Blockchain w cyberbezpieczeństwie

Blockchain, znany przede wszystkim z zastosowań w kryptowalutach, znajduje także zastosowanie w cyberbezpieczeństwie. Dzięki swojej strukturze, zapewniającej transparentność i niezmienność danych, blockchain może być używany do zabezpieczania transakcji, zarządzania tożsamością cyfrową czy ochrony przed manipulacją danymi.

Prywatność i ochrona danych osobowych

Prywatność i ochrona danych osobowych stały się kluczowymi elementami cyberbezpieczeństwa, szczególnie w obliczu rosnącej liczby regulacji i wymagań prawnych, takich jak Ogólne Rozporządzenie o Ochronie Danych (GDPR).

Zgodność z przepisami prawnymi

Organizacje muszą zapewniać zgodność z przepisami dotyczącymi ochrony danych osobowych, co wymaga wdrożenia odpowiednich środków technicznych i organizacyjnych.

Przykłady działań: Audyty zgodności, wdrażanie polityk prywatności, szkolenia pracowników z zakresu ochrony danych.

Zarządzanie tożsamością i dostępem

W celu ochrony danych osobowych ważne jest wdrożenie skutecznych systemów zarządzania tożsamością i dostępem (IAM).

Przykłady działań: Wielopoziomowa autentykacja, kontrola dostępu oparta na rolach, zarządzanie cyklem życia tożsamości użytkowników.

Szyfrowanie i anonimizacja danych

Szyfrowanie i anonimizacja są kluczowymi technikami ochrony danych osobowych przed nieautoryzowanym dostępem i wyciekiem.

Przykłady zastosowań: Szyfrowanie danych w spoczynku i w transmisji, anonimizacja danych w celu analizy i badania trendów.

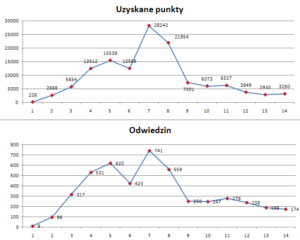

Rozwój zagrożeń i ataków typu ransomware

Ransomware, czyli oprogramowanie wymuszające okup za odblokowanie dostępu do zaszyfrowanych danych, stało się jednym z największych zagrożeń w cyberprzestrzeni. Rozwój technik ransomware, w tym coraz bardziej zaawansowane metody szyfrowania i ataki na łańcuch dostaw, wymaga ciągłego ulepszania metod obrony.

Edukacja i świadomość w zakresie cyberbezpieczeństwa

—

tutaj proszę o wstawienie logotypu testarmy-logo.png, linkującego do https://testarmy.com/pl/

—

Edukacja i podnoszenie świadomości są kluczowe w obronie przed cyberzagrożeniami. Regularne szkolenia dla pracowników, dotyczące zagrożeń takich jak phishing, są niezbędne. Ważne jest prowadzenie kampanii informacyjnych i komunikacji na temat najlepszych praktyk cyberbezpieczeństwa. Współpraca międzysektorowa i wymiana wiedzy, jak również budowanie kultury bezpieczeństwa w organizacji, są fundamentalne. Zachęcanie do zgłaszania incydentów i tworzenie kultury otwartości pomaga w efektywnym reagowaniu na zagrożenia. Edukacja jest procesem ciągłym, wymagającym aktualizacji wiedzy w szybko zmieniającym się krajobrazie cybernetycznym.

Podsumowując, rozwój cyberbezpieczeństwa jest dynamiczny i wielowymiarowy. Obejmuje on zarówno rozwój nowych technologii, jak i adaptację do zmieniającego się krajobrazu zagrożeń. Kluczowe jest holistyczne podejście, które uwzględnia zarówno aspekty techniczne, jak i ludzkie w ochronie przed cyberzagrożeniami.